Délibération n°2020-092 du 17 septembre 2020 portant adoption d’une recommandation proposant des modalités pratiques de mise en conformité en cas de recours aux « cookies et autres traceurs »

JO du 2 octobre 2020

En application de la loi du 6 janvier 1978 relative à l’informatique, aux fichiers et aux libertés, il est nécessaire d’obtenir le consentement de l’utilisateur ou de l’abonné avant toute action visant à stocker des informations ou à accéder à des informations stockées dans son équipement terminal (en dehors des exceptions applicables).

Dans ce cadre, ce texte propose des modalités pratiques de recueil d’un consentement en cas de recours aux « cookies et autres traceurs ».

Il n’est ni prescriptif ni exhaustif. Il vise seulement à aider les professionnels concernés dans leur démarche de mise en conformité.

D’autres méthodes de recueil du consentement peuvent être utilisées par les professionnels, dès lors qu’elles permettent d’obtenir un consentement conforme aux textes en vigueur.

Dans ce cadre, il aborde :

* son périmètre (acteurs et environnements concernés) ;

* l’information, le consentement et le refus ;

* le retrait et la gestion du consentement ;

* la preuve du consentement ;

* les traceurs exemptés du recueil du consentement ;

* les mesures techniques pour augmenter la transparence des traceurs.

Les plus lus…

La première édition de l’observatoire des risques professionnels dans les petites entreprises du groupe Pôle Prévention dresse un inventaire…

Le BEA-RI ouvre deux enquêtes en cette fin d'année 2024. La première concerne un incendie survenu le mardi 3…

Le rapport annuel 2023 de l'Assurance maladie - Risques professionnels a été dévoilé le vendredi 13 décembre 2024. Voici…

Le bureau d’analyse des risques et des pollutions industrielles (Barpi) a publié un nouveau flash Aria dédié aux travaux par…

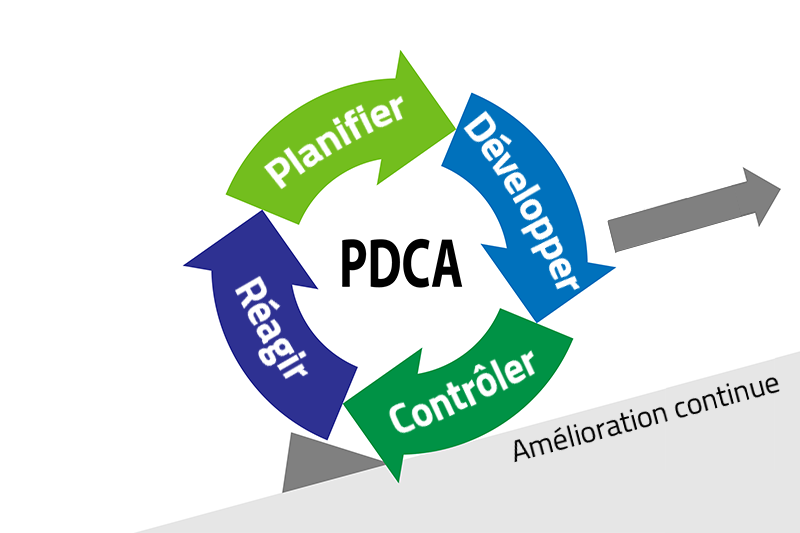

La roue de Deming est une méthode d’amélioration continue symbolisée par une roue progressant sur une pente dans un…

Alors que les entreprises devant contrôler l’identité de leurs clients font évoluer leurs méthodes de vérification, les fraudeurs s’adaptent et…

À lire également