Les conséquences de la vulnérabilité décelée chez Cisco

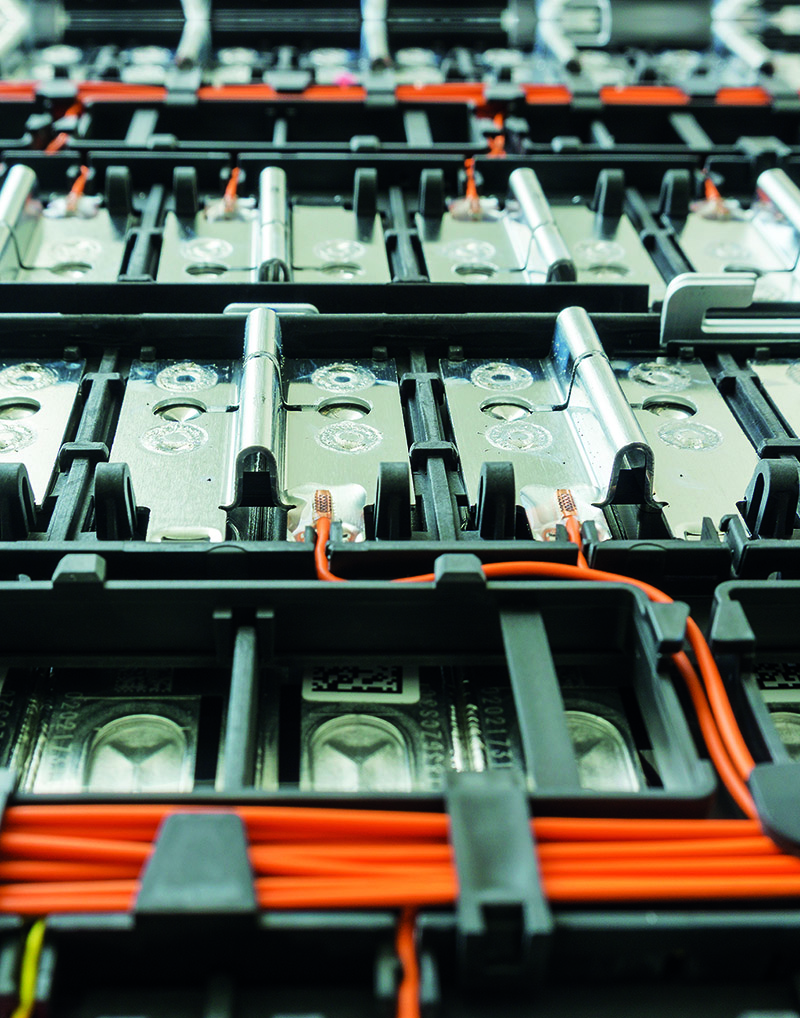

Une vulnérabilité a été décelée le lundi 16 octobre 2023 sur la fonction Web UI de Cisco IOS XE Software. Entre 30 000 et 50 000 machines ont été compromises en quelques heures suite à cette faille, considérée comme critique pour son impact sur la sécurité des systèmes exposés à Internet ou à des réseaux non fiables.

Une “vulnérabilité critique” a été décelée le lundi 16 octobre 2023 par Cisco sur l’interface Web de gestion d’IOS XE Software (webui). Éditrice de solutions informatiques, l’entreprise américaine a rapidement confié que “cette vulnérabilité a activement été exploitée” par les hackeurs.

L’Agence nationale de la sécurité des systèmes d’information (Anssi) précise que cette vulnérabilité, nommée CVE-2023-20198, a un score CVSSv3 de 10 sur 10… Soit le score maximum sur l’échelle de criticité d’une vulnérabilité.

Selon une information relayée par Le MagIT, Cisco a fait savoir que cette faille serait – a minima – exploitée depuis le 12 octobre.

Plus de 1 000 appareils compromis en France

Au 18 octobre, soit en 6 jours minimum d’exploitation de cette faille, entre 30 000 et 53 000 machines auraient été compromises.

Se basant sur une recherche de Censys Research, Le Monde Informatique estime ce chiffre à plus de 40 000. Plus de 25 % de ces compromissions ont été recensées aux États-Unis. Au minimum 1 000 machines seraient concernées en France selon le site IT-Connect.

Au total, 140 000 équipements dans le monde seraient équipés de cette fonction de Cisco… Et peuvent donc potentiellement être touchés par une compromission.

Ce qu’implique cette vulnérabilité de Cisco

Cisco est notamment l’un des 5 plus grands fournisseurs de pare-feu (firewall) au monde.

Concrètement, un pare-feu sert à protéger son réseau informatique. C’est au sein de cette protection que la vulnérabilité a été détectée… remettant totalement en cause la mission initiale qui vise à protéger l’appareil sur le réseau informatique.

L’Anssi résume dans son alerte les conséquences de cette vulnérabilité trouvée sur la solution de Cisco. Dans les grandes lignes : si un cyberattaquant parvient à infiltrer cette faille, il peut alors avoir le contrôle total de l’appareil (d’où le score de 10 sur 10 sur le niveau de criticité de la vulnérabilité).

« Cette vulnérabilité permet à un attaquant non authentifié de créer un utilisateur disposant des privilèges de niveau 15. Cela donne accès à toutes les commandes et la possibilité de modifier la configuration de l’équipement vulnérable, ce qui revient à en prendre le contrôle complet. »

Une première solution apportée par Cisco le 22 octobre

Le 22 octobre 2023, soit a minima 10 jours après l’ouverture estimée de la vulnérabilité, Cisco a assuré avoir livré des mises à jour correctives, comme le précise un autre article du média Le Monde Informatique sur le sujet. D’autres mises à jour sont attendues au fil des prochains jours.

À noter que ce n’est pas la première fois que Cisco est touché par une vulnérabilité.

En juillet 2023, Channel News relayait une faille sur les Nexus 9000 de Cisco.

En septembre 2022, le site gouvernemental cyberveille-sante.gouv.fr remontait une liste de vulnérabilités sur plusieurs produits Cisco.

Un mois plus tôt, en août 2022, c’est une cyberattaque qui touchait l’entreprise américaine.

Enfin en mars 2018, ce ne sont pas moins de 34 failles informatiques qui avaient été décelées sur des produits Cisco.

Eitel Mabouong – Journaliste

Les plus lus…

Les sciences du danger sont également appelées "cindyniques". Elles cherchent à identifier toutes les sources de risque pour mettre…

SHOWA, leader mondial de la protection des mains et des bras, exposera à Preventica Paris du 10 au 12…

International SOS, spécialiste mondial des services de gestion des risques de santé et de sécurité, a publié un nouveau rapport…

Le décret n° 2025-355 du 18 avril 2025 écarte de la liste des salariés bénéficiant du suivi individuel renforcé (SIR)…

Milestone Systems a officialisé son nouveau partenariat avec la start-up française Wintics le mardi 1er avril 2025. Thomas Jensen, PDG…

Le règlement européen révisé sur les produits de construction (EU CPR 2024/3110) est officiellement entré en vigueur le 7 janvier…