Votre système de sécurité est-il sécurisé ?

Les systèmes et dispositifs de sécurité physique comme les caméras ou les lecteurs de cartes de contrôle d’accès sont de plus en plus intelligents. Mais ces systèmes de sécurité sont-ils sécurisés ?

Avez-vous conscience des risques auxquels s’expose votre système de sécurité? C’était le thème d’une conférence animée par David Lim, chef de produit et Derek Arcuri, responsable marketing produit chez Genetec le 7 novembre 2018 lors du salon Expoprotection.

« La plupart du temps, les entreprises n’ont pas réellement conscience des risques auxquels elles sont exposées dans un monde qui change, avec la montée de l’IoT [NDLR : Internet of Things], le fait que l’on amène de plus en plus nos appareils personnels dans l’entreprise, le développement du télétravail… Tout ceci augmente la surface d’attaque pour les cybercriminels. »

a commencé David Lim.

La nature de la menace a ainsi changé. Par exemple, très récemment en Angleterre, il a fallu 1 minute à des voleurs équipés de boîtiers spéciaux pour dérober une Mercedes garée devant le domicile des propriétaires en utilisant le signal sans fil de la clé. Les voleurs n’ont eu qu’à approcher un récepteur de la maison du propriétaire de la voiture pour récupérer le signal de la clé, puis de le transmettre à l’émetteur pirate placé près de la voiture pour la déverrouiller et la faire démarrer.

«Aujourd’hui, si la communication n’est pas sécurisée, on ouvre un champ d’attaques possibles qui est énorme, a ajouté David Lim. A Capebreton, à l’est du Canada, on s’est par exemple aperçu que les images de vidéosurveillance d’une école primaire (entrée et sortie des élèves) étaient accessibles via un site web russe car le système de sécurité de vidéosurveillance n’était pas protégé. On pouvait se connecter au système.»

Dispositifs de sécurité non sécurisés : des portes d’entrée dans le réseau

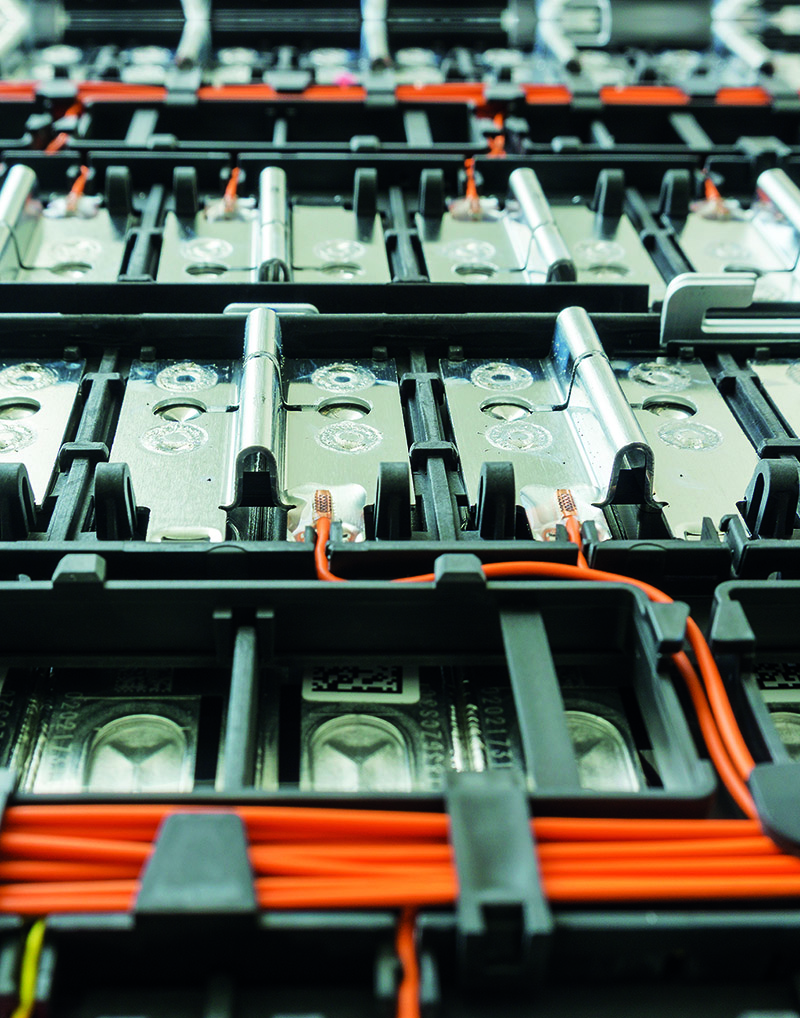

Les données, de la vidéosurveillance notamment, ne sont pas forcément la cible de l’attaque et des cybercriminels. La caméra est aujourd’hui un objet connecté et donc une porte d’entrée dérobée pour accéder au réseau de l’entreprise et donc à des données stratégiques, des prévisions de vente, des informations concurrentielles…

« Utiliser aujourd’hui des outils (caméras et autres dispositifs) qui ne sont pas fiables, c’est s’exposer à toute une palette de risques », a ajouté David Lim.

Il faut donc protéger les dispositifs qui peuvent être piratés, les réseaux qui peuvent être compromis, les infrastructures critiques, et les données qui peuvent être volées.

«Perdre des données, c’est perdre de la valeur. On peut aussi être poursuivi parce qu’on a pas suffisamment protégé son système ou être condamné à une amende car on est responsable des données que l’on a. Cela peut provoquer des perturbations opérationnelles, notamment dans le cas des ransomware, et porter atteinte à la réputation de l’entreprise», a illustré David Lim.

Pour lui, tous les acteurs sont concernés par la cybersécurité : l’utilisateur final, le fabricant, l’intégrateur et le consultant.

« On est tous connectés »

Beaucoup d’entreprises se pensent protégées car leur système n’est pas connecté au réseau. «Mais une étude a montré que 56 % des failles sont déclenchées à l’intérieur de l’entreprise, soit volontairement, soit par inattention ou accident», a relevé Dereck Arcuri.

Ainsi, a-t-il illustré, lors d’une étude aux États-Unis, 200 clés USB ont été placées dans le parking d’une entreprise. 45 % des salariés ayant trouvé une clé l’ont branchée sur leur poste et donc au réseau de l’entreprise.

«On est tous connectés d’une façon ou d’une autre, il y a toujours des moyens d’être infecté même si on pense que notre réseau n’est pas relié à internet.»

Il y a ainsi des moyens d’accéder physiquement au réseau, par exemple par les caméras de vidéo, les dispositifs IP du contrôle d’accès. Et le virus peut se déplacer d’un système à un autre. «C’est ce qui s’est passé avec Target en 2013, a illustré Derek Arcuri. Le virus s’est introduit dans le système de climatisation/température puis a déménagé pour attaquer la base de données clients.» La chaîne d’approvisionnement est également très importante.

D’après l’expert Genetec, les erreurs les plus courantes sont, outre le fait de se penser à l’abri car le système n’est pas connecté au réseau, de se dire que l’entreprise n’est pas une cible prioritaire, ou que l’on n’a rien à cacher. Le dispositif peut en effet n’être qu’un point d’entrée.

Sécurité des équipements : les questions à se poser

Il faut alors se poser plusieurs questions quant à la sécurité des matériels:

- Ai-je besoin d’une assurance en responsabilité cyber ? Les experts Genetec pensent que oui.

- Qui est responsable si mon matériel est utilisé pour accéder à des informations stratégiques ou personnelles ?

- Qui détient la société qui fabrique le software et hardware. Puis-je lui faire confiance ?

- M’importe-t-il que tel fabricant soit détenu par tel gouvernement ?

- Le fabricant est-il transparent avec les cybervulnérabilités ? «Il faut choisir un fabricant qui communique sur les failles du système et propose des patch plutôt qu’il cache ça sous le tapis en espérant que personne ne s’en rende compte.»

- Le constructeur priorise-t-il la cybersécurité dans le développement du produit ?

- Y’a-t-il des lacunes dans mon système de sécurité ? Comment y remédier ?

Pour des dispositifs de sécurité sécurisés, Genetec recommande une approche qui se décline en quatre axes : choisir des fabricants de solutions de sécurité dignes de confiance, s’appuyer sur les certifications et règlements (par exemple les certifications Anssi), suivre les meilleures pratiques en cybersécurité (comme le chiffrement) et investir dans la cybersécurité pour prévenir des coûts et responsabilités importants.

Gaëlle Carcaly – Journaliste

Les plus lus…

Le Conseil national des activités privées de sécurité (Cnaps) a confirmé, le 10 avril 2025, à l’issue d’un recours gracieux,…

Dans un nouveau rapport, Allianz Commercial rappelle que les troubles à l’ordre public constituent le principal risque pour plus…

SHOWA a annoncé le lancement de sa dernière gamme de gants, MFT PRO. Dotés d'une doublure en microfibre récemment mise…

Un peu plus de 2 ans après l’incendie ayant affecté un entrepôt près de Rouen, l’enquête du Bureau d’enquêtes et…

Les particules solides présentes dans les environnements industriels et de fabrication présentent des risques significatifs pour les employés et…

Un arrêté du 1er avril 2025 modifie les articles CH3 et suivants du règlement de sécurité contre les risques d'incendie…